ShieldFS broni Windows przed szantażystami

28 lipca 2017, 11:12Naukowcy z Uniwersytetu w Mediolanie zaprezentowali oprogramowanie, które wykrywa ransomware i odzyskuje zaszyfrowane przez nie pliki. Pokaz możliwości programu odbył się podczas konferencji Black Hat.

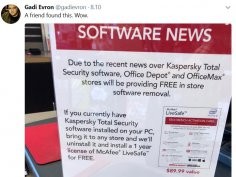

Best Buy i Office Depot wycofują oprogramowanie Kaspersky Lab

10 października 2017, 09:09Firma Kaspersky ma coraz większe kłopoty. Może bowiem stracić najważniejszy rynek świata – rynek USA. Po opublikowaniu raportu, w którym doniesiono, że rosyjskie służby specjalne wykorzystały oprogramowanie Kaspersky do szpiegowania NSA program antywirusowy jest wycofywany ze sprzedaży przez Office Depot oraz Best Buy.

Istnieje wiele typów depresji i lęku

11 grudnia 2017, 12:25Naukowcy z Uniwersytetu Stanforda zidentyfikowali 5 kategorii w obrębie lęku i depresji. Kategorie są definiowane przez objawy i obszary aktywacji mózgu.

Zidentyfikowali składnik jadu osy, który zmienia karaczany w zombi

8 lutego 2018, 13:10Po użądleniu przez osę szmaragdową (Ampulex compressa) karaluchy amerykańskie tracą kontrolę nad swoim zachowaniem i stają się inkubatorami dla jaj owada oraz pokarmem dla wylęgających się z nich larw. Naukowcy odkryli w jadzie A. compressa nową rodzinę peptydów, która odpowiada za przejęcie kontroli. Wg nich, może ona pomóc w opracowaniu nowych leków na parkinsona.

Skręcają w lewo przez przewagę prawego oka

11 kwietnia 2018, 10:57Mając wybór, wysmuklice białoskrzydłe (Temnothorax albipennis) wolą skręcać w lewo niż w prawo. Okazuje się, że mrówki zachowują się tak, bo mają w prawym oku więcej omatidiów niż w oku lewym.

Oumuamua to nie asteroida

29 czerwca 2018, 05:35Oumuamua, a dokładniej 1I/2017 Oumuamua, pierwszy znany nam obiekt z przestrzeni międzygwiezdnej, który odwiedził Układ Słoneczny, nie jest asteroidą. To najprawdopodobniej kometa.

Zidentyfikowano pierwszy gatunek wszystkożernego rekina

5 września 2018, 09:37Rekin-młot tyburo, niewielki przedstawiciel rekinów-młotów, nie jest mięsożercą, jak dotychczas uznawali naukowcy. Specjaliści sądzili, że rośliny, które trafiają do jego żołądka, znajdują się tam przez przypadek

Silikonowa wkładka usprawni gojenie ran cukrzyków

22 listopada 2018, 11:11Na Purdue University powstaje wkładka, która może wspomóc gojenie wrzodów związanych ze stopą cukrzycową.

Apokalipsa zombi u wybrzeży Ameryki Północnej

1 lutego 2019, 12:11Weterynarz Joe Gaydos z Universytetu Kalifornijskiego w Davis mówi, że to, co od 2013 roku dzieje się z rozgwiazdami zamieszkującymi wody od Meksyku po Alaskę to podwodna apokalipsa zombi. Tajemnicza epidemia zdziesiątkowała ponad 20 gatunków tych zwierząt

Silniki dla SLS gotowe do misji na Księżyc

5 kwietnia 2019, 11:29NASA jest o krok bliżej wysłania astronautów na Księżyc. W Stennis Space Center zakończono właśnie ważny test silników Space Launch System. Po czterech latach pracy wszystkie 16 byłych głównych silników promów kosmicznych uzyskało niezbędne zgody do wykorzystania ich w misjach SLS